ESXi にログインする際に使用するアカウントのロック動作について記載

します。

ESXi のアカウント ロック動作について

ESXi はデフォルトの設定で、Host Client や SSH 等の接続にてログイン

に 5回失敗すると、アカウントが 15分間ロックされる動作となっており、

15分経つまでに、再度ログインに失敗すると 15分は初めからカウント

し直しとなります。

なお、アカウントがロックされている場合においても、DCUI 及び

ESXi Shell では、ログインすることが可能です。

<参考>

・ESXi のパスワードとアカウントのロックアウト

https://docs.vmware.com/jp/VMware-vSphere/7.0/com.vmware.vsphere.security.doc/GUID-DC96FFDB-F5F2-43EC-8C73-05ACDAE6BE43.html

-> ESXi のアカウント ロックアウトの動作

アカウントロック動作の設定変更方法

上記で説明した ESXi のアカウントロックの動作については、ESXi の

詳細設定から変更することが可能となり、以下詳細オプションが用意

されています。

Security.AccountLockFailures

アカウントがロックされるまでの、ログイン失敗数を設定する

ことが可能です。

デフォルトの値は “5” 。

値を “0” にすると、アカウントのロック動作が無効になります。

Security.AccountUnlockTime

ユーザーがロックアウトされる秒数です。

デフォルトの値は “900”。

値の最小値は “1” 、最大値は “999999999”

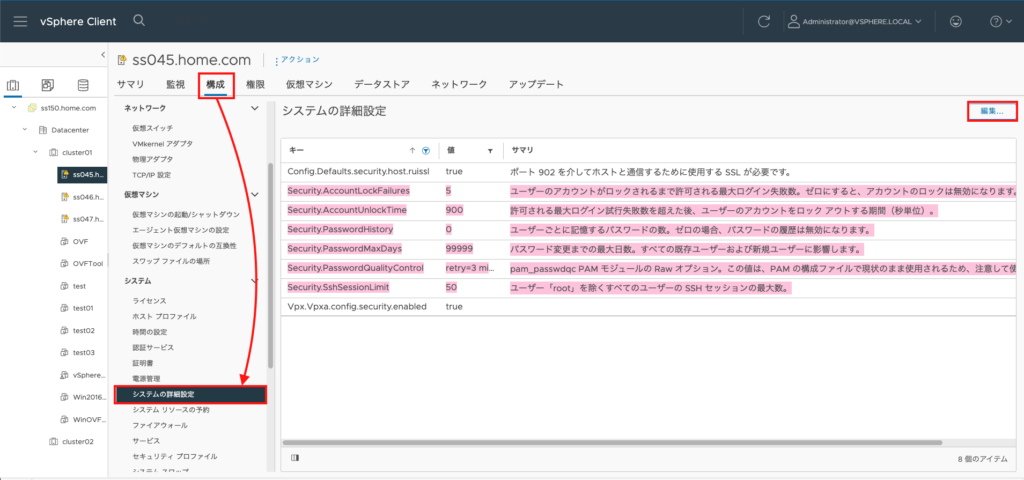

ESXi の詳細設定の変更する場合、vSphere Client からは ESXi を

選択し、[構成](設定)タブ → [システムの詳細設定] から編集すること

が可能です。

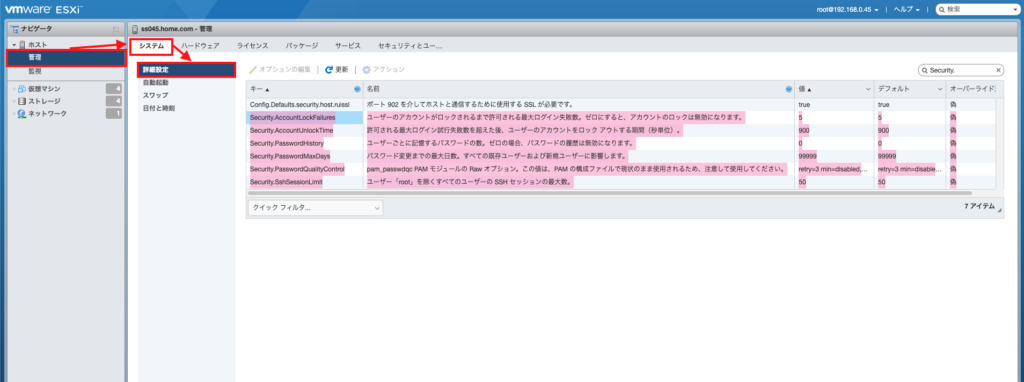

Host Client から変更する場合は、[管理] → [システム]タブ → [詳細設定]

から対象の詳細オプションを選択し、[オプションの編集] にて可能です。

アカウントがロックされているか判断する方法

アカウントがロックされている状態でログインしようとした場合

まず、ESXi のアカウントがロックされている場合、正しい認証情報を入力

しているにも関わらず、ログインに失敗します。

例として、Host Cliet では以下のようになります。

[ユーザー名またはパスワードが不正なため、ログインを完了できません。]

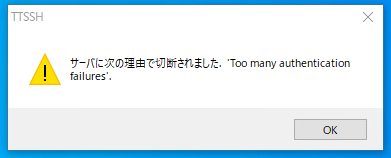

Teraterm で SSH 接続した際には、以下のようになります。

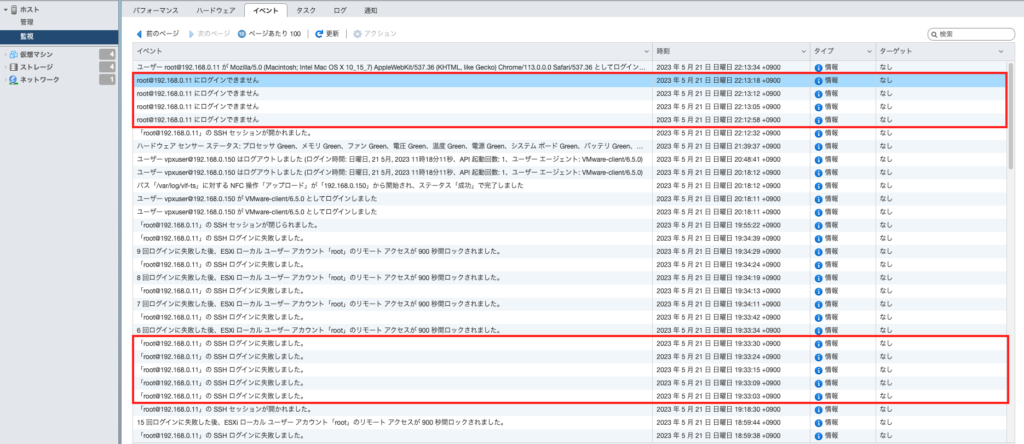

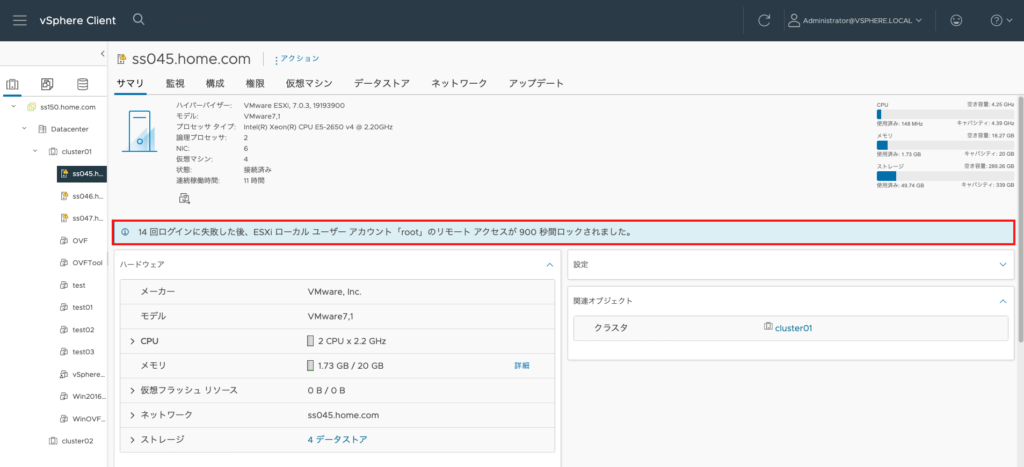

vSphere Client から当該 ESXi を確認した場合

当該 ESXi を管理する vCenter Server へ接続すると、当該 ESXi の [サマリ]

にて、以下のようなメッセージが表示されています。

[14 回ログインに失敗した後、ESXi ローカル ユーザー アカウント「root」

のリモート アクセスが 900 秒間ロックされました。]

また、当該 ESXi のイベントでは、以下のように表示されています。

ログを確認した場合

上述で記載した通り、DCUI 及び ESXi Shell はアカウントがロック

されていてもログイン可能なため、ログを確認すると以下のような

記録が確認できます。

2023-05-21T09:10:14.783Z: [UserLevelCorrelator] 9177598609us: [esx.audit.account.locked] Remote access for ESXi local user account 'root' has been locked for 900 seconds after 6 failed login attempts.

2023-05-21T09:10:20.940Z: [UserLevelCorrelator] 9183756236us: [esx.audit.account.locked] Remote access for ESXi local user account 'root' has been locked for 900 seconds after 7 failed login attempts.

2023-05-21T09:10:25.289Z: [UserLevelCorrelator] 9188104818us: [esx.audit.account.locked] Remote access for ESXi local user account 'root' has been locked for 900 seconds after 8 failed login attempts.2023-05-21T09:23:07.199Z info hostd[527031] [Originator@6876 sub=Hostsvc.VmkVprobSource] VmkVprobSource::Post event: (vim.event.EventEx) {

--> key = 147,

--> chainId = 1,

--> createdTime = "1970-01-01T00:00:00Z",

--> userName = "",

--> host = (vim.event.HostEventArgument) {

--> name = "ss045.home.com",

--> host = 'vim.HostSystem:ha-host'

--> },

--> eventTypeId = "esx.audit.account.locked",

--> arguments = (vmodl.KeyAnyValue) [

--> (vmodl.KeyAnyValue) {

--> key = "1",

--> value = "root"

--> },

--> (vmodl.KeyAnyValue) {

--> key = "2",

--> value = "900"

--> },

--> (vmodl.KeyAnyValue) {

--> key = "3",

--> value = "10"

--> }

--> ],

--> objectId = "ha-host",

--> objectType = "vim.HostSystem",

--> }

2023-05-21T09:23:07.200Z info hostd[527031] [Originator@6876 sub=Vimsvc.ha-eventmgr] Event 163 : Remote access for ESXi local user account 'root' has been locked for 900 seconds after 10 failed login attempts.コマンドで確認した場合

以下のコマンドを実行することで、失敗した回数や直近で失敗した

時刻を確認することが可能です。

[root@ss044:~] pam_tally2 --user root

Login Failures Latest failure From

root 8 05/21/23 10:01:24 unknownアカウントロックの解錠方法

900 秒経つ前にアカウントロックを解除する場合や、サードパーティ製

のソフトウェアにより誤った認証情報で繰り返しログインが施行されて

いるため 900 秒待っても解除できない場合は、以下の手順でロックを

解除することが可能です。

管理エージェントの再起動を実施する

管理エージェント(hostd) を再起動させることにより、アカウント

ロックを解除することが可能です。

管理エージェントの再起動を実施する手順は、以下の KB を確認

ください。

・Restarting the Management agents in ESXi (1003490)

https://kb.vmware.com/s/article/1003490

コマンドを実行する

以下コマンドを実行することで、アカウントロックを解除すること

が可能です。

[root@ss044:~] pam_tally2 --user root --reset

Login Failures Latest failure From

root 8 05/21/23 10:19:42 unknown上記コマンド実行後は、Failures が “0” になっていることが確認でき

ます。

[root@ss044:~] pam_tally2 --user root

Login Failures Latest failure From

root 0ログインに失敗した接続元 IP アドレスを確認する

ログから、接続元の IP アドレスを確認することが可能です。

以下は、”192.168.0.11″ の端末からログインに失敗した場合

のログです。

2023-05-21T09:10:25.326Z error hostd[526521] [Originator@6876 sub=Default opID=esxui-afae-11a3] [module:pam_lsass]pam_do_authenticate: error [login:root][error code:2]

2023-05-21T09:10:25.326Z error hostd[526521] [Originator@6876 sub=Default opID=esxui-afae-11a3] [module:pam_lsass]pam_sm_authenticate: failed [error code:2]

2023-05-21T09:10:25.329Z warning hostd[526521] [Originator@6876 sub=Default opID=esxui-afae-11a3] Rejected password for user root from 192.168.0.11

2023-05-21T09:10:25.330Z info hostd[526521] [Originator@6876 sub=Vimsvc.ha-eventmgr opID=esxui-afae-11a3] Event 160 : Cannot login root@192.168.0.11

2023-05-21T09:10:28.330Z info hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Activation finished; <<52a4d561-e08d-8fcc-b801-d7168e40d7b4, <TCP '127.0.0.1 : 8307'>, <TCP '127.0.0.1 : 33940'>>, ha-sessionmgr, vim.SessionManager.login>

2023-05-21T09:10:28.330Z verbose hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Arg userName:

--> "root"

2023-05-21T09:10:28.330Z verbose hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Arg password:

--> (not shown)

-->

2023-05-21T09:10:28.330Z verbose hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Arg locale:

--> "ja-JP"

2023-05-21T09:10:28.330Z info hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Throw vim.fault.InvalidLogin

2023-05-21T09:10:28.330Z info hostd[527421] [Originator@6876 sub=Solo.Vmomi opID=esxui-afae-11a3] Result:

--> (vim.fault.InvalidLogin) {

--> msg = "",

--> }2023-05-21T09:24:08.641Z info hostd[527210] [Originator@6876 sub=Hostsvc.VmkVprobSource] VmkVprobSource::Post event: (vim.event.EventEx) {

--> key = 241,

--> chainId = -1060076072,

--> createdTime = "1970-01-01T00:00:00Z",

--> userName = "",

--> host = (vim.event.HostEventArgument) {

--> name = "ss044.home.com",

--> host = 'vim.HostSystem:ha-host'

--> },

--> eventTypeId = "esx.audit.ssh.session.failed",

--> arguments = (vmodl.KeyAnyValue) [

--> (vmodl.KeyAnyValue) {

--> key = "1",

--> value = "root"

--> },

--> (vmodl.KeyAnyValue) {

--> key = "2",

--> value = "192.168.0.11"

--> }

--> ],

--> objectId = "ha-host",

--> objectType = "vim.HostSystem",

--> }

2023-05-21T09:24:08.642Z info hostd[527210] [Originator@6876 sub=Vimsvc.ha-eventmgr] Event 149 : SSH login has failed for 'root@192.168.0.11'.2023-05-21T10:34:11.165Z sshd[529875]: Connection from 192.168.0.11 port 52705

2023-05-21T10:34:11.318Z sshd[529877]: pam_tally2(sshd:auth): user root (0) tally 7, deny 5

2023-05-21T10:34:13.144Z sshd[529877]: pam_unix(sshd:auth): authentication failure; logname= uid=0 euid=0 tty=ssh ruser= rhost=192.168.0.11 user=root

2023-05-21T10:34:13.144Z sshd[529877]: [module:pam_lsass]pam_do_authenticate: error [login:root][error code:2]

2023-05-21T10:34:13.144Z sshd[529877]: [module:pam_lsass]pam_sm_authenticate: failed [error code:2]

2023-05-21T10:34:19.096Z sshd[529875]: error: PAM: Authentication failure for root from 192.168.0.112023-05-21T10:18:30.492Z: [UserLevelCorrelator] 13273307545us: [esx.audit.ssh.session.opened] SSH session was opened for 'root@192.168.0.11'.

2023-05-21T10:33:03.043Z: [UserLevelCorrelator] 14145859072us: [esx.audit.ssh.session.failed] SSH login has failed for 'root@192.168.0.11'.

2023-05-21T10:33:09.178Z: [UserLevelCorrelator] 14151993725us: [esx.audit.ssh.session.failed] SSH login has failed for 'root@192.168.0.11'.

2023-05-21T10:33:15.394Z: [UserLevelCorrelator] 14158209988us: [esx.audit.ssh.session.failed] SSH login has failed for 'root@192.168.0.11'.

2023-05-21T10:33:24.908Z: [UserLevelCorrelator] 14167723440us: [esx.audit.ssh.session.failed] SSH login has failed for 'root@192.168.0.11'.また、vSphere Client / Host Client のイベントからも確認することが

可能です。

Host Client のイベントを確認する場合は、アカウントロックを解除

した後に、確認する必要があります。

Host Client へのログインが失敗した際のイベント。(vSphere Client から確認)

SSH 接続に失敗した際のイベント。(vSphere Client から確認)

Host Client から確認したイベント